- Was sind die häufigsten Ursachen für den Verlust oder das Versagen von .ASAX?

- Wie stellt man verlorene Dateien .ASAX her?

- Programme zum Wiederherstellen von .ASAX Dateien

- So öffnen Sie Ihre Datei .ASAX

Von ASP.NET-Webanwendungen verwendete Datei; enthält Programmcode, der zum Antworten auf Ereignisse auf Anwendungsebene verwendet wird, die von ASP.NET oder HttpModules ausgelöst werden. Wird zur Laufzeit der Anwendung analysiert und kompiliert. Wird für die Behandlung von Ereignissen während der Anwendungsinitialisierung und des Herunterfahrens sowie für die Verarbeitung globaler Ausnahmen und Fehler verwendet.

Was sind die häufigsten Ursachen für den Verlust oder das Versagen von .ASAX-Dateien?

Es gibt verschiedene mögliche Ursachen für den Verlust oder das Versagen von .ASAX-Dateien:

- Löschen oder versehentliches Entfernen: Eine .ASAX-Datei kann gelöscht oder versehentlich entfernt werden, entweder durch den Benutzer oder durch eine andere Software.

- Viren oder Malware: Schädliche Software kann .ASAX-Dateien beschädigen oder löschen.

- Festplattenfehler: Fehler auf der Festplatte, wie z.B. beschädigte Sektoren oder ein Hardwarefehler, können dazu führen, dass .ASAX-Dateien nicht mehr zugänglich sind.

- Softwarefehler: Fehler in der Software, die die .ASAX-Dateien verwendet, können dazu führen, dass sie nicht mehr funktionieren oder verloren gehen.

- Aktualisierung oder Neuinstallation: Bei einer Aktualisierung oder Neuinstallation der Software, die die .ASAX-Dateien verwendet, können diese möglicherweise nicht korrekt übertragen oder wiederhergestellt werden.

Es ist wichtig, regelmäßige Backups Ihrer .ASAX-Dateien zu erstellen, um Verluste zu vermeiden, und eine zuverlässige Antivirensoftware zu verwenden, um das Risiko von Schäden durch Malware zu minimieren.

Wie stellt man verlorene Dateien .ASAX her?

Während des Betriebs eines Computers, Laptops oder anderer stationärer und mobiler Geräte treten trotz regelmäßiger Updates und Reinigung Fehler, Einfrierungen, Hardware- oder Systemausfälle auf. Infolgedessen kann eine wichtige .ASAX-Datei gelöscht werden.

Wie kann ich Dateien und Ordner wiederherstellen, nachdem ich sie im Papierkorb gelöscht?

Nicht in allen Fällen besteht die einzige Möglichkeit, eine .ASAX-Datei neu wiederherzustellen.

Verwenden Sie Programme zum Wiederherstellen von .ASAX Dateien nach absichtlichem oder versehentlichem Löschen, Formatieren des Speichers oder der Speicherkarte des Geräts, Virusinfektion, Absturz oder Löschen des Speichers wiederherzustellen.

Programme zum Wiederherstellen von .ASAX Dateien

Auf der Suche nach Möglichkeiten zur Wiederherstellung von Dateien?

Verwenden Sie Hetman Partition Recovery, wenn Dateien gelöscht werden und diese nicht mehr mit Standard-Systemtools wiederhergestellt werden können.

Dazu machen Sie Folgendes:

-

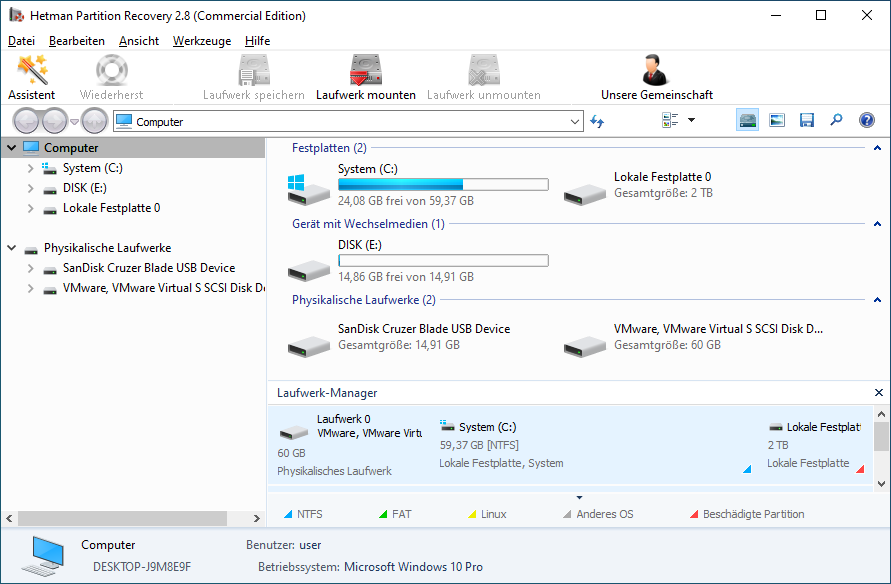

Laden Sie das Programm herunter, installieren Sie es und führen Sie es aus.

-

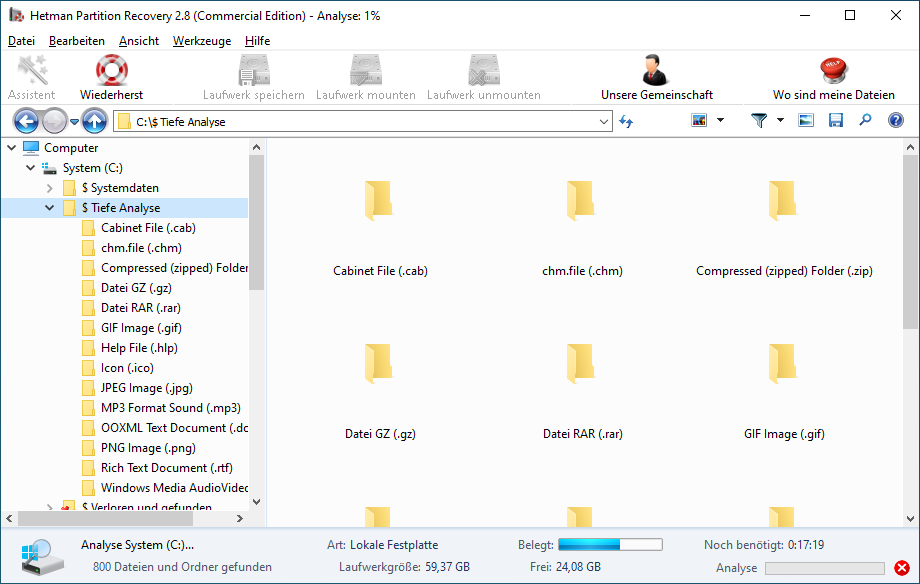

Das Programm scannt automatisch den Computer und zeigt alle angeschlossenen Festplatten und Wechselmedien sowie die physischen und lokalen Laufwerke an.

-

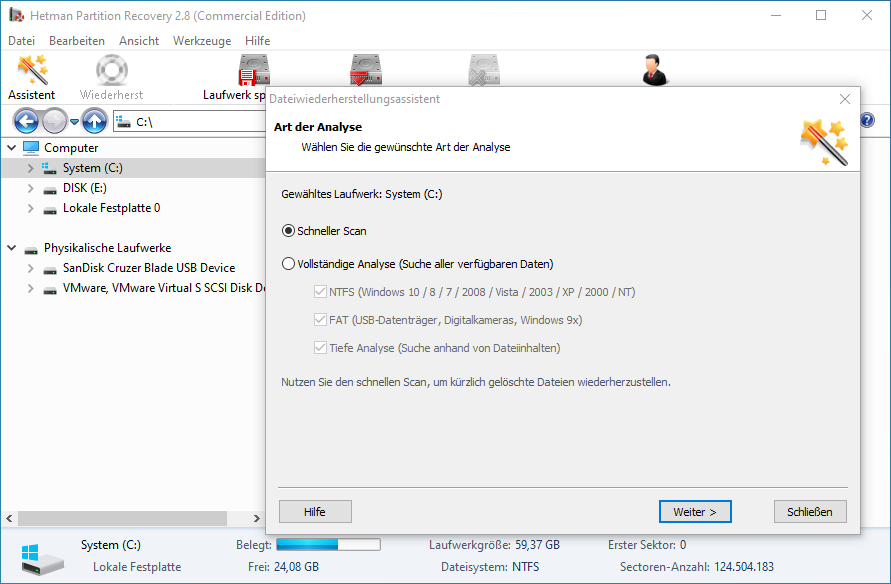

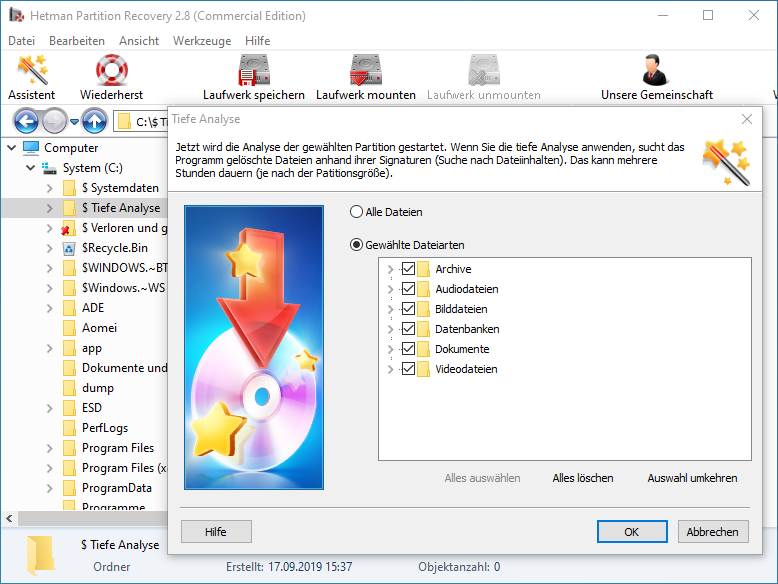

Doppelklicken Sie auf das Laufwerk, von dem Sie Dateien wiederherstellen möchten, und wählen Sie die Art der Analyse aus.

-

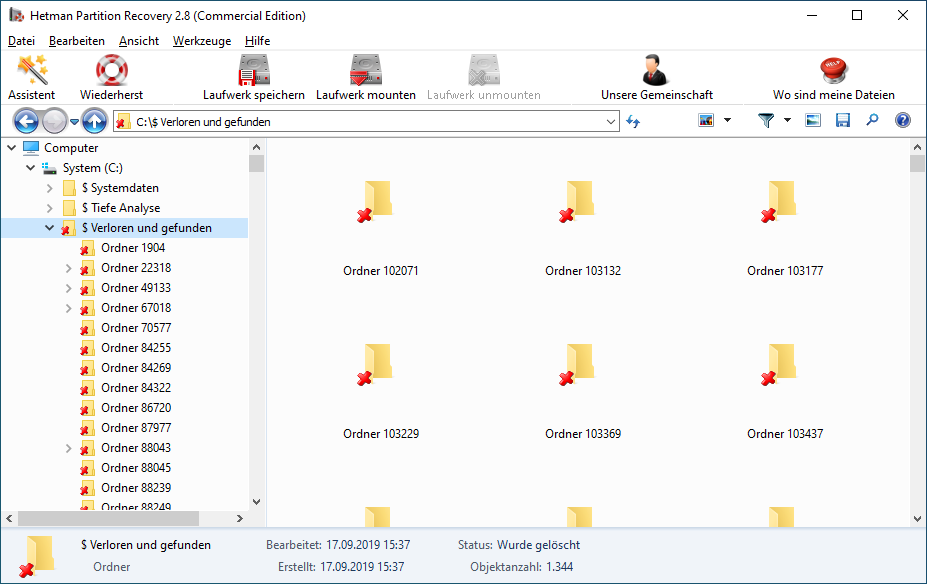

Nach Abschluss des Scanvorgangs werden Ihnen Dateien zur Wiederherstellung bereitgestellt.

-

Um die gewünschte Datei zu finden, navigieren Sie zu dem Ordner in der Programmoberfläche, aus dem sie gelöscht wurde. Oder rufen Sie den Ordner «Tiefe Analyse» auf und wählen Sie Ihren Dateityp aus.

-

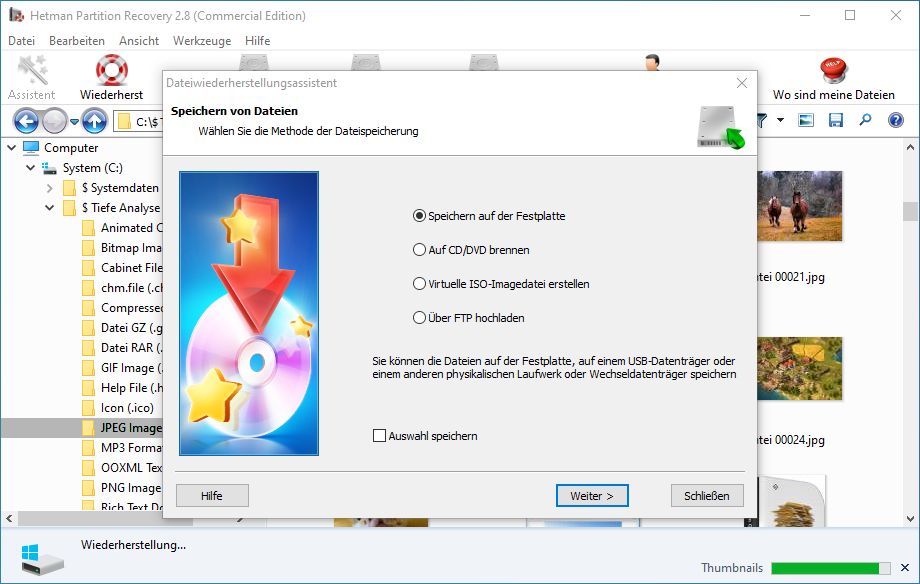

Wählen Sie die erforderlichen Dateien aus und klicken Sie auf die Schaltfläche «Wiederherstellen».

-

Wählen Sie eine der vorgeschlagenen Methoden zum Speichern und Wiederherstellen von Dateien.

So öffnen Sie Ihre Datei .ASAX?

Auf der Suche nach Möglichkeiten zur So öffnen Sie Ihre Datei aSP.NET Server Application File?

Programme, die .ASAX Dateien öffnen können

| Windows |

|---|

|

|

|

|

Weitere Informationen

-

Dateityp: ASP.NET Server Application File

-

Dateierweiterung: .ASAX

-

Entwickler: Microsoft

-

Kategorie: Webdateien

-

Format: Text